Indonesia Kena Serangan Hacker Lazarus

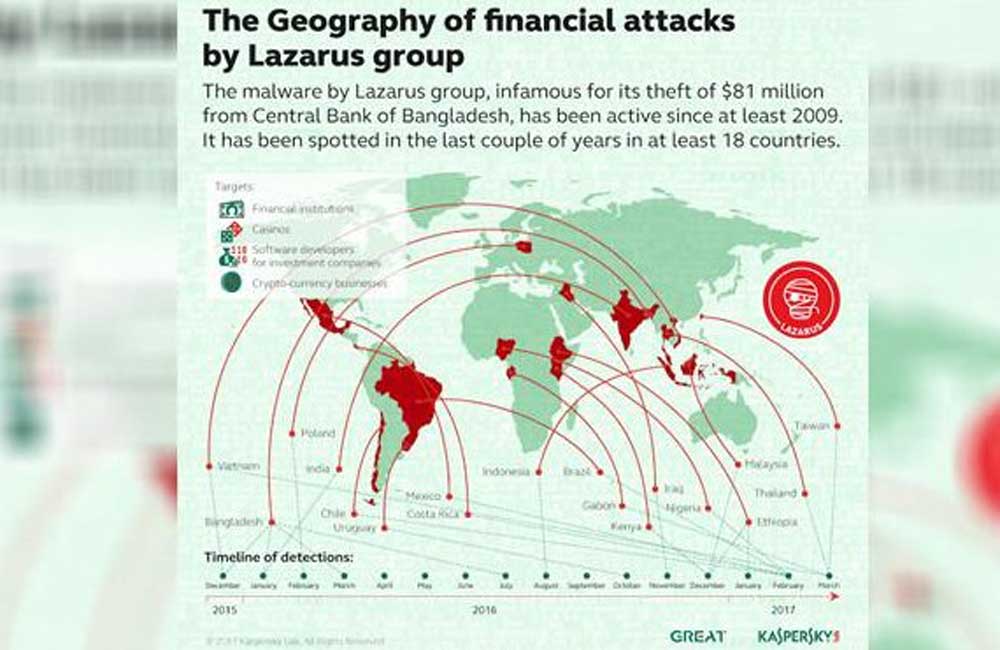

Selama analisis forensik dari jejak-jejak yang ditinggalkan oleh kelompok ini di perbankan Asia Tenggara (termasuk Indonesia) dan Eropa, Kaspersky Lab mengklaim telah memperoleh pemahaman mendalam tentang peralatan berbahaya digunakan serta bagaimana cara Lazarus beroperasi ketika menyerang lembaga keuangan, kasino, pengembang perangkat lunak untuk perusahaan investasi, dan perusahaan mata uang kripto di seluruh dunia.

Pengetahuan ini mampu menggagalkan dua operasi lain yang memiliki tujuan sama yaitu untuk mencuri sejumlah besar uang dari lembaga keuangan.

Pada Februari 2016, sekelompok hacker (tak dikenal pada waktu itu) berusaha mencuri US$ 851 juta dan berhasil mentransfer US$ 81 juta dari Bank Sentral Bangladesh. Kaspersky Lab menyebut bahwa insiden itu dianggap sebagai salah satu aksi perampokan di dunia maya yang terbesar dan paling sukses.

Penyelidikan lebih lanjut dilakukan oleh peneliti dari perusahaan keamanan IT berbeda, termasuk Kaspersky Lab untuk mengungkapkan kemungkinan besar bahwa serangan itu dilakukan oleh Lazarus. Meskipun disusul dengan keheningan aktivitas selama beberapa bulan setelah serangan di Bangladesh, Lazarus masih tetap aktif. Mereka mempersiapkan diri untuk operasi baru yaitu mencuri uang dari bank-bank lain. Saat mereka sudah siap, mereka mulai menyerang berbagai lembaga keuangan di Asia Tenggara, termasuk Indonesia

Namun, operasi mereka terhalang perlindungan dari produk Kaspersky Lab dan penyelidikan yang dilakukan oleh perusahaan. Mereka pun memilih mundur selama beberapa bulan, kemudian memutuskan untuk mengubah operasi mereka dengan berpindah ke Eropa. Upaya mereka kembali terganggu oleh pendeteksian dari perangkat lunak keamanan Kaspersky Lab, serta respon atas insiden cepat, analisis forensik, dan reverse engineering dengan dukungan dari tim peneliti Kaspersky Lab.

Berdasarkan hasil analisis forensik terhadap serangan ini, Kaspersky Lab merekonstruksi modus operandi kelompok Lazarus. Berikut ini penjelasannya:

Awal Peretasan: Sebuah sistem tunggal dalam bank diretas dengan menggunakan kerentanan kode yang dapat diakses dari jarak jauh (pada webserver) atau melalui serangan watering hole melalui exploit yang ditanam pada situs tidak berbahaya. Setelah situs tersebut dikunjungi, komputer korban (karyawan bank) terkena malware, yang membawa komponen tambahan.

Mendirikan Fondasi Serangan: Kemudian kelompok berpindah ke host Bank lainnya dan menyebarkan backdoors yang gigih – malware tersebut memungkinkan kelempok untuk datang dan pergi kapan pun mereka inginkan.

Pengintaian Internal: Selanjutnya kelompok menghabiskan berhari-hari bahkan minggu untuk mempelajari jaringan, dan mengidentifikasi sumber daya berharga. Salah satu sumber daya tersebut dapat menjadi server cadangan, di mana informasi mengenai otentikasi disimpan, server mail atau keseluruhan domain controller dengan kunci untuk setiap “pintu” di perusahaan, serta server penyimpanan atau catatan pengolahan transaksi keuangan.

Menyebarkan dan Mencuri: Akhirnya, mereka menyebarkan malware khusus yang mampu melewati fitur keamanan internal dari perangkat lunak keuangan kemudian mencairkan transaksi keuangan tidak resmi atas nama bank. Untuk diketahui, Lazarus juga dikenal sebagai sebuah kelompok spionase dan sabotase cyber terkenal yang bertanggung jawab atas serangkaian serangan rutin dan membawa kehancuran.

Sumber : Liputan6

WhatsApp Kami

WhatsApp Kami